Après l’obtention des résultats techniques d’un test d’intrusion (applicatif, externe ou interne), votre entreprise se voit fournir un plan de remédiation. Celui-ci liste toutes les corrections à effectuer et les priorise par ordre d’importance afin de diminuer rapidement les risques identifiés.

Un plan de remédiation est un document détaillant les actions nécessaires pour corriger les vulnérabilités et les faiblesses identifiées lors du test d’intrusion. La priorisation joue un rôle crucial dans ce contexte, car toutes les vulnérabilités ne présentent pas le même niveau de risque et certaines peuvent nécessiter une attention immédiate pour minimiser l’exposition aux menaces.

Fonctionnement

Identification des vulnérabilités. Pendant le test de pénétration, nous identifions des vulnérabilités et des faiblesses dans le système, les applications ou les réseaux. Cela peut inclure des failles de sécurité, des configurations incorrectes, des défauts de codage, etc.

Évaluation des risques. Nous évaluons chaque vulnérabilité identifiée en termes de risque potentiel. Il s’agit de déterminer l’impact potentiel d’une exploitation réussie et la probabilité que cela se produise.

Priorisation. Nous classons les vulnérabilités en fonction de leur niveau de risque. Les vulnérabilités à haut risque, celles qui pourraient entraîner des conséquences graves en cas d’exploitation, sont généralement traitées en priorité.

Définition d’une échelle de priorité. Nous utilisons une échelle de priorité pour catégoriser les vulnérabilités en fonction de leur sévérité.

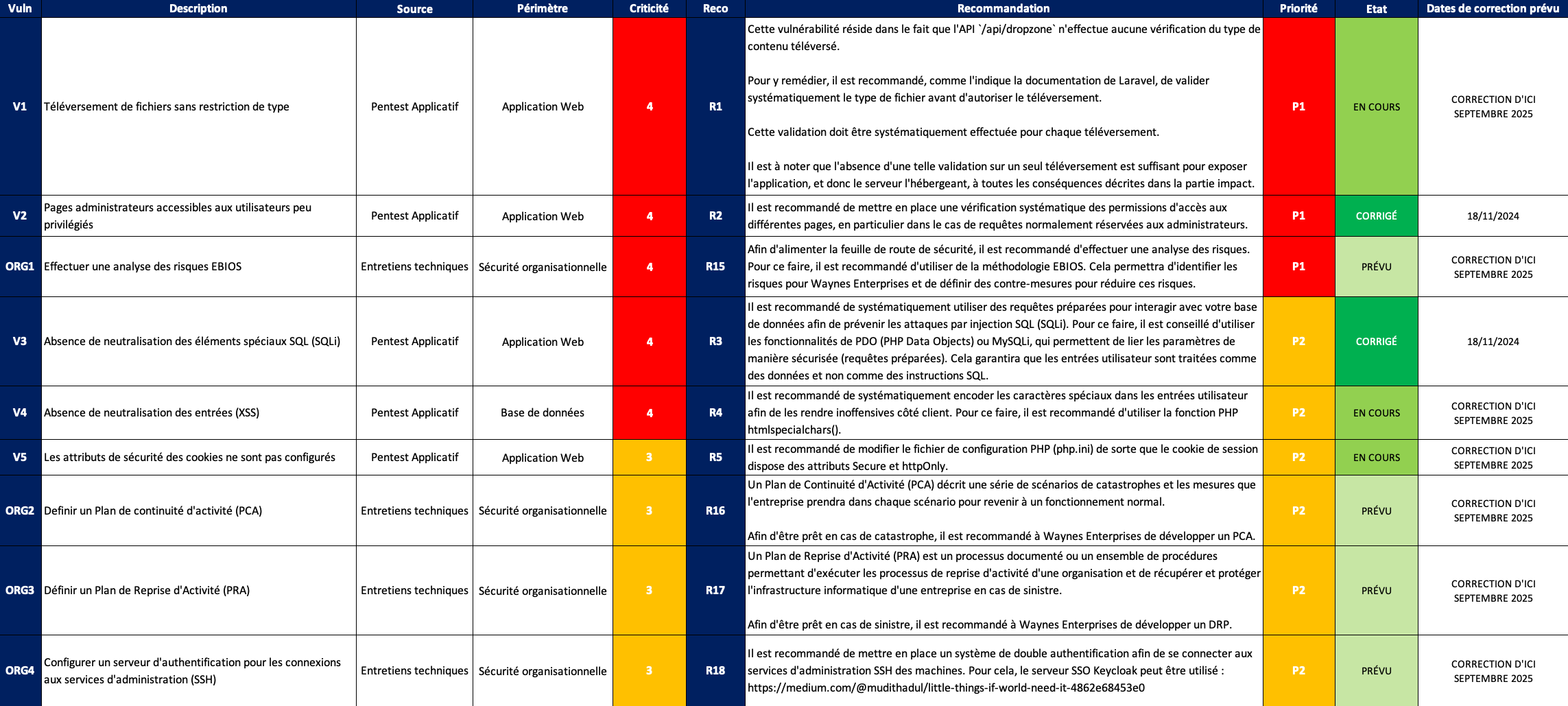

Développement d’un plan de remédiation. Pour chaque vulnérabilité, nous définissons des mesures spécifiques pour remédier au problème. Ces mesures peuvent inclure des correctifs de sécurité, des mises à jour, des ajustements de configurations, des changements de processus, etc.

Assignation des ressources. Nous attribuons des responsabilités pour chaque action de remédiation. Il peut s’agir d’équipes informatiques, de développeurs, de responsables de la sécurité, etc.

Détermination du calendrier. Nous planifions les actions de remédiation en fonction de leur priorité et de la disponibilité des ressources. Certaines vulnérabilités critiques peuvent nécessiter une résolution immédiate, tandis que d’autres moins critiques peuvent être gérées sur une période plus longue.

Suivi et vérification. Après avoir mis en œuvre les actions de remédiation, nous effectuons un suivi pour nous assurer que nous avons correctement corrigé les vulnérabilités. Nous pouvons réaliser des tests de vérification pour confirmer l’efficacité des corrections.

Rapport. Nous documentons le plan de remédiation comprenant les priorités et les actions détaillées dans un rapport. Nous partageons ce rapport avec les parties prenantes concernées pour faciliter la prise de décisions et coordonner les efforts de remédiation.

En résumé, un plan de remédiation vise à organiser les actions nécessaires pour corriger les vulnérabilités identifiées, en se concentrant sur celles présentant les risques les plus élevés. Cela permet à l’entreprise de gérer efficacement les problèmes de sécurité et de minimiser les risques d’exploitation.